云专线如何应对DDoS等网络攻击?

发布时间:2026-03-30作者:JOJO阅读:0

企业用了云专线,还需要担心DDoS攻击吗?如果真的被打了,这条“专用通道”能不能扛得住?

先说结论:云专线本身不等于免疫攻击,但它确实比纯公网架构更安全,而且只要设计得当,是可以有效应对DDoS的。

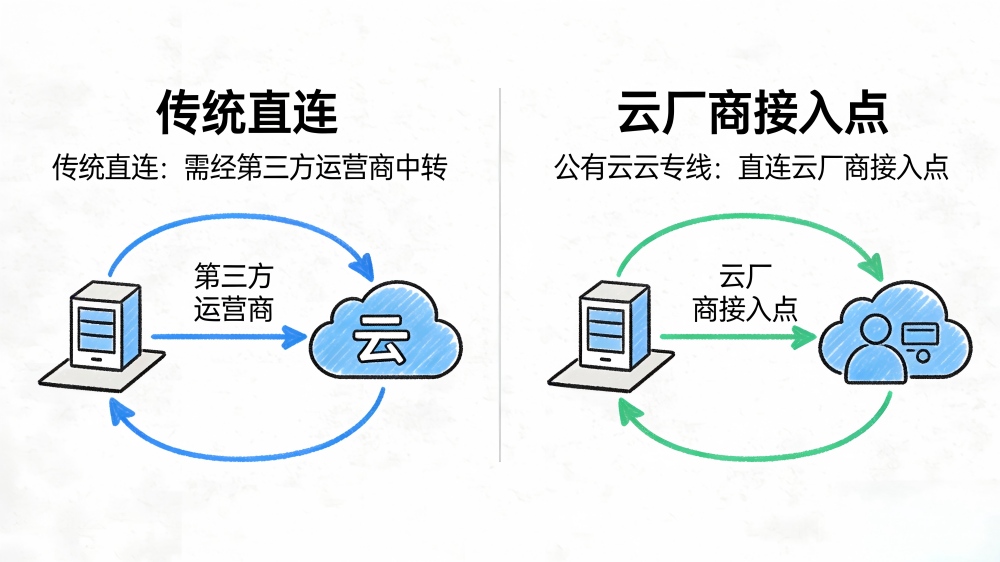

现在很多企业最初把业务直接放在公网服务器上,用户访问走公网IP。一旦被DDoS攻击,比如典型的SYN Flood或HTTP Flood,大量垃圾流量会直接把公网带宽打满,结果就是业务一起被拖垮。而如果企业使用了云专线,情况就不一样了——核心系统(数据库、内部服务)是通过专线与本地机房或办公网络互通的,这条链路本身不经过公网,攻击流量根本进不来。这就相当于把“最重要的部分”放进了内网环境。

但问题来了:用户访问入口还是公网,比如网站、API接口,这部分依然可能被攻击。所以实际做法一般是“公网入口 + 高防 + 专线内网通信”。

举个更具体的例子:某电商平台把前端网站挂在云上的公网负载均衡,后端订单系统通过云专线连接到企业本地数据中心。当出现DDoS攻击时,攻击流量会先打到公网入口。这时可以通过云厂商的高防IP或清洗中心,把异常流量过滤掉,比如识别异常请求频率、丢弃伪造源IP、限制单IP连接数等。清洗之后的正常流量再转发到后端,而后端走的是专线链路,不受影响。

再说一个容易忽略的问题:带宽。DDoS本质上是“用流量淹没你”,所以带宽就是第一道防线。云专线通常是独享带宽,比如100Mbps、1Gbps甚至更高,不会像公网那样被其他用户抢占资源。在实际案例中,有企业在遭遇几十Gbps攻击时,通过高防服务吸收攻击流量,同时内部专线链路保持稳定,核心业务没有中断。

另外,多节点分流也很关键。很多云厂商会基于BGP把流量引到不同的数据中心。如果一个入口压力过大,可以自动把流量分散到其他节点,这样就不会出现“一个点被打死,全盘崩掉”的情况。

当然,只靠网络层还不够。比如HTTP Flood这种应用层攻击,看起来是正常请求,但频率极高。这时候就需要在入口加WAF或者应用层防护策略,比如限制某个接口每秒请求次数、做人机校验(验证码)、甚至直接封禁异常行为。这些措施在实际项目中非常常见,比如登录接口、下单接口都会做限流。

最后一点是监控。很多攻击并不是一下子爆发,而是先有小规模试探,比如连接数突然升高、某个接口QPS异常。如果有实时监控系统,可以很快发现这些迹象,然后提前把防护策略打开,比如临时限流或者切换到高防模式。

如果您正在寻找稳定的MPLS专线或灵活的SDWAN组网方案,亿联云是您的理想选择。我们支持企业组网、云专线接入及数据中心租赁,网络可用性高,SLA有保障。

免责声明:本站发布的内容(图片、视频和文字)以原创、转载和分享为主,文章观点不代表本网站立场,请联系站长邮箱:shawn.lee@eliancloud.com进行举报,并提供相关证据,一经查实,将立刻删除涉嫌侵权内容。

标题:云专线如何应对DDoS等网络攻击?

TAG标签:云专线

地址:https://www.elinkcloud.cn/article/1934.html

010-53390328

010-53390328 service@eliancloud.com

service@eliancloud.com